Let's Encrypt — бесплатный, автоматизированный и открытый центр сертификации, разработанный Группой исследований интернет-безопасности (ISRG), который предоставляет бесплатные SSL-сертификаты.

Сертификаты, выданные Let's Encrypt, доверяются всем основным браузерам и действительны в течение 90 дней с даты выдачи.

В этом руководстве объясняется, как установить бесплатный SSL-сертификат Let's Encrypt в Ubuntu 20.04, используя Nginx в качестве веб-сервера. Мы также покажем, как настроить Nginx для использования SSL-сертификата и включить HTTP/2.

Предпосылки

Прежде чем продолжить, убедитесь, что выполнены следующие предварительные условия:

- У вас есть доменное имя, указывающее на ваш публичный IP-адрес. Мы будем использовать

example.com. - На вашем сервере CentOS установлен Nginx .

- Ваш брандмауэр настроен на прием подключений через порты 80 и 443.

Установка Certbot

Для получения и обновления сертификатов мы будем использовать certbot.

Certbot — это полнофункциональный и простой в использовании инструмент, который автоматизирует задачи по получению и обновлению SSL-сертификатов Let's Encrypt, а также настройке веб-серверов для использования сертификатов.

Пакет certbot входит в стандартные репозитории Ubuntu. Чтобы установить его, выполните следующие команды:

sudo apt updatesudo apt install certbot

Генерация сильной группы Dh (Диффи-Хеллмана)

Обмен ключами Диффи-Хеллмана (DH) — это метод безопасного обмена криптографическими ключами по незащищенному каналу связи.

Создайте новый набор 2048-битных параметров DH, введя следующую команду:

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048

Вы также можете использовать ключ длиной до 4096 бит, но генерация может занять более 30 минут в зависимости от энтропии системы.

Получение SSL-сертификата Let's Encrypt

Чтобы получить SSL-сертификат для домена, мы воспользуемся плагином Webroot, который создаёт временный файл для проверки запрашиваемого домена в каталоге ${webroot-path}/.well-known/acme-challenge . Сервер Let's Encrypt отправляет HTTP-запросы к этому временному файлу, чтобы убедиться, что запрашиваемый домен разрешается на сервер, на котором запущен certbot.

Чтобы упростить задачу, мы собираемся сопоставить все HTTP-запросы для .well-known/acme-challenge с одним каталогом, /var/lib/letsencrypt .

Следующие команды создадут каталог и сделают его доступным для записи для сервера Nginx:

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp www-data /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

Чтобы избежать дублирования кода, мы создадим два фрагмента и включим их во все файлы блоков сервера Nginx.

Откройте текстовый редактор и создайте первый фрагмент, letsencrypt.conf :

sudo nano /etc/nginx/snippets/letsencrypt.conf

/etc/nginx/snippets/letsencrypt.conf

location ^~ /.well-known/acme-challenge/ { allow all ; root /var/lib/letsencrypt/ ; default_type "text/plain" ; try_files $uri = 404 ; }

Затем создайте второй фрагмент, ssl.conf , который включает чипперы, рекомендованные Mozilla , включает OCSP Stapling, HTTP Strict Transport Security (HSTS) и применяет несколько HTTP-заголовков, ориентированных на безопасность.

sudo nano /etc/nginx/snippets/ssl.conf

/etc/nginx/snippets/ssl.conf

ssl_dhparam /etc/ssl/certs/dhparam.pem ; ssl_session_timeout 1d ; ssl_session_cache shared:SSL:10m ; ssl_session_tickets off ; ssl_protocols TLSv1.2 TLSv1.3 ; ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384 ; ssl_prefer_server_ciphers on ; ssl_stapling on ; ssl_stapling_verify on ; resolver 8 .8.8.8 8 .8.4.4 valid=300s ; resolver_timeout 30s ; add_header Strict-Transport-Security "max-age=31536000 ; includeSubDomains" always ; add_header X-Frame-Options SAMEORIGIN ; add_header X-Content-Type-Options nosniff ;

После создания фрагментов откройте файл блока сервера домена и включите фрагмент letsencrypt.conf , как показано ниже:

sudo nano /etc/nginx/sites-available/example.com.conf

/etc/nginx/sites-available/example.com.conf

server { listen 80 ; server_name example.com www.example.com ; include snippets/letsencrypt.conf ; }

Чтобы включить новый блок сервера, создайте символическую ссылку из файла на каталог sites-enabled :

sudo ln -s /etc/nginx/sites-available/example.com.conf /etc/nginx/sites-enabled/

Перезапустите службу Nginx , чтобы изменения вступили в силу:

sudo systemctl restart nginx

Теперь вы можете запустить Certbot с плагином webroot и получить файлы SSL-сертификата, выполнив:

sudo certbot certonly --agree-tos --email admin@example.com --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.com

Если SSL-сертификат успешно получен, certbot выведет следующее сообщение:

IMPORTANT NOTES: - Congratulations! Your certificate and chain have been saved at: /etc/letsencrypt/live/example.com/fullchain.pem Your key file has been saved at: /etc/letsencrypt/live/example.com/privkey.pem Your cert will expire on 2020-10-18. To obtain a new or tweaked version of this certificate in the future, simply run certbot again. To non-interactively renew *all* of your certificates, run "certbot renew" - Your account credentials have been saved in your Certbot configuration directory at /etc/letsencrypt. You should make a secure backup of this folder now. This configuration directory will also contain certificates and private keys obtained by Certbot so making regular backups of this folder is ideal. - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le

Теперь, когда у вас есть файлы сертификата, вы можете редактировать блок сервера домена следующим образом:

sudo nano /etc/nginx/sites-available/example.com.conf

/etc/nginx/sites-available/example.com.conf

server { listen 80 ; server_name www.example.com example.com ; include snippets/letsencrypt.conf ; return 301 https:// $host$request_uri ; } server { listen 443 ssl http2 ; server_name www.example.com ; ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem ; ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem ; ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem ; include snippets/ssl.conf ; include snippets/letsencrypt.conf ; return 301 https://example.com $request_uri ; } server { listen 443 ssl http2 ; server_name example.com ; ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem ; ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem ; ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem ; include snippets/ssl.conf ; include snippets/letsencrypt.conf ; # . . . other code }

С помощью указанной выше конфигурации мы принудительно включаем HTTPS и перенаправляем с версии с www на версию без www.

Перезагрузите службу Nginx, чтобы изменения вступили в силу:

sudo systemctl reload nginx

Чтобы убедиться, что SSL-сертификат успешно установлен, откройте свой веб-сайт, используя https:// , и вы увидите зеленый значок замка.

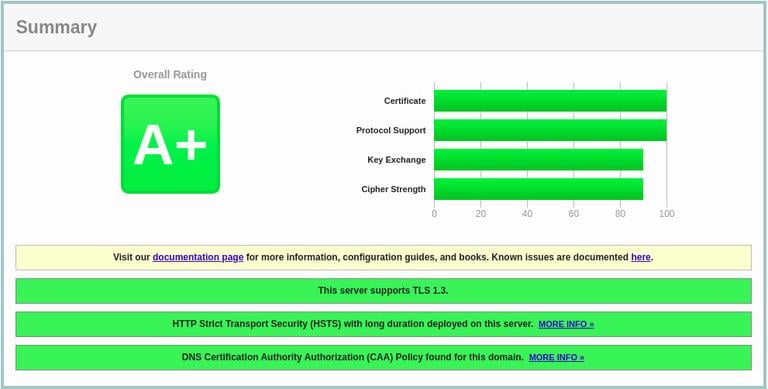

Если вы протестируете свой домен с помощью SSL Labs Server Test , вы получите оценку A+ , как показано на рисунке ниже:

Автоматически обновляемый SSL-сертификат Let's Encrypt

Сертификаты Let's Encrypt действительны в течение 90 дней. Для автоматического продления сертификатов до истечения срока их действия пакет certbot создаёт cronjob и таймер systemd. Таймер автоматически продлит срок действия сертификатов за 30 дней до истечения срока их действия.

После обновления сертификата необходимо перезагрузить службу nginx. Откройте файл /etc/letsencrypt/cli.ini и добавьте следующую строку:

sudo nano /etc/letsencrypt/cli.ini

/etc/cron.d/certbot

deploy-hook = systemctl reload nginx

Чтобы протестировать процесс обновления, выполните команду certbot --dry-run :

sudo certbot renew --dry-run

Если ошибок нет, значит, процесс продления прошел успешно.

Заключение

Мы показали вам, как использовать Certbot для загрузки SSL-сертификатов Let's Encrypt для вашего домена. Мы также создали фрагменты кода для Nginx, чтобы избежать дублирования кода, и настроили Nginx для использования сертификатов.

Чтобы узнать больше об использовании Certbot, посетите его документацию .

Если у вас есть вопросы или пожелания, не стесняйтесь оставлять комментарии.

nginx ubuntu давайте зашифруем certbot ssl Не используете Ubuntu 20.04?

Выберите другую ОС: центос 7 центос 8 дебиан 10 дебиан 9 убунту 16.04 убунту 20.04

Связанные руководства

- Защитите Nginx с помощью Let's Encrypt в Ubuntu 18.04

- Защитите Nginx с помощью Let's Encrypt в Ubuntu 16.04

- Защитите Apache с помощью Let's Encrypt в Ubuntu 20.04

- Защитите Nginx с помощью Let's Encrypt на CentOS 8

- Защитите Nginx с помощью Let's Encrypt на Debian 10 Linux

- Защитите Nginx с помощью Let's Encrypt в Debian 9

- Защитите Apache с помощью Let's Encrypt в Ubuntu 18.04