Бывают моменты, когда вам нужно конфиденциально пользоваться Интернетом, получить доступ к контенту с географическими ограничениями или обойти любые промежуточные межсетевые экраны, установленные в вашей сети.

Одним из вариантов является использование VPN, но для этого вам придется установить клиентское программное обеспечение на свой компьютер и настроить собственный VPN-сервер или оформить подписку на услугу VPN.

Более простой вариант — маршрутизировать трафик вашей локальной сети через зашифрованный SOCKS-прокси-туннель. Таким образом, все ваши приложения, использующие прокси, будут подключаться к SSH-серверу, который будет перенаправлять весь трафик по назначению. Ваш интернет-провайдер и другие третьи лица не смогут контролировать ваш трафик и блокировать доступ к веб-сайтам.

В этом руководстве вы узнаете, как создать зашифрованный SSH-туннель и настроить веб-браузеры Firefox и Google Chrome для использования прокси-сервера SOCKS.

Предпосылки

- Сервер под управлением любой версии Linux с доступом по SSH для маршрутизации вашего трафика через него.

- Веб-браузер.

- SSH-клиент.

Настройте SSH-туннель

Мы создадим SSH-туннель , который будет безопасно перенаправлять трафик с вашего локального компьютера через порт 9090 на SSH-сервер через порт 22 Вы можете использовать любой номер порта больше 1024 Только пользователь root может открывать привилегированные порты.

Linux и macOS

Если на вашем локальном компьютере установлена операционная система Linux, macOS или любая другая операционная система на базе Unix, вы можете легко запустить SSH-туннель с помощью следующей команды ssh :

ssh -N -D 9090 [USER]@[SERVER_IP]

Используются следующие варианты:

-

-N— указывает SSH не выполнять удаленную команду. -

-D 9090— открывает туннель SOCKS на указанном номере порта. -

[USER]@[SERVER_IP]— IP-адрес вашего удаленного пользователя SSH и сервера. - Для запуска команды в фоновом режиме используйте опцию

-f. - Если ваш SSH-сервер прослушивает порт, отличный от 22 (по умолчанию), используйте опцию

-p [PORT_NUMBER].

После выполнения команды вам будет предложено ввести пароль пользователя. После этого вы войдете на сервер и будет установлен SSH-туннель.

Вы можете настроить аутентификацию на основе SSH-ключа и подключаться к своему серверу без ввода пароля.

Окна

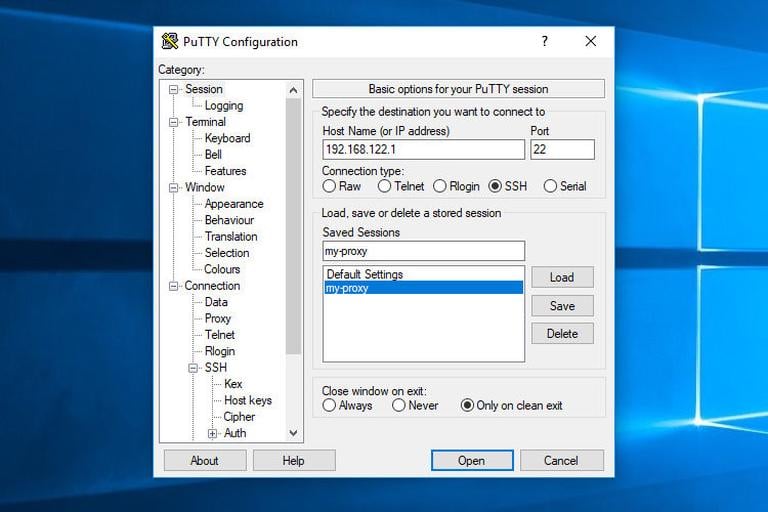

Пользователи Windows могут создать SSH-туннель с помощью SSH-клиента PuTTY. Скачать PuTTY можно здесь .

-

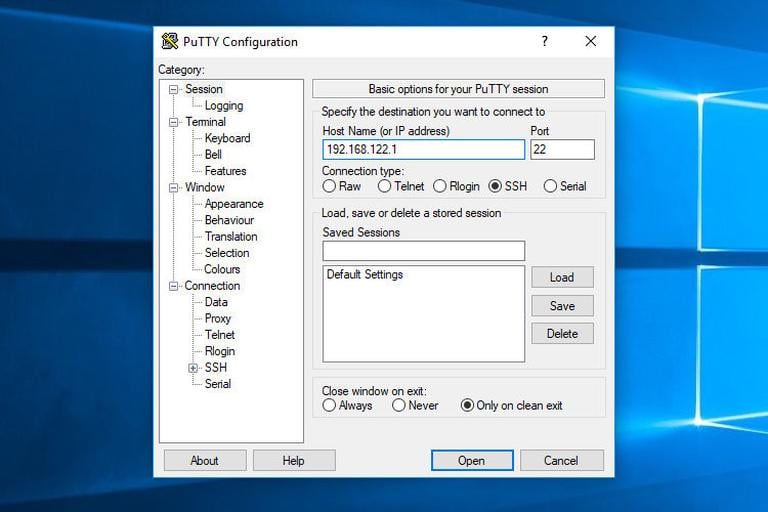

Запустите Putty и введите IP-адрес вашего сервера в поле

Host name (or IP address).

-

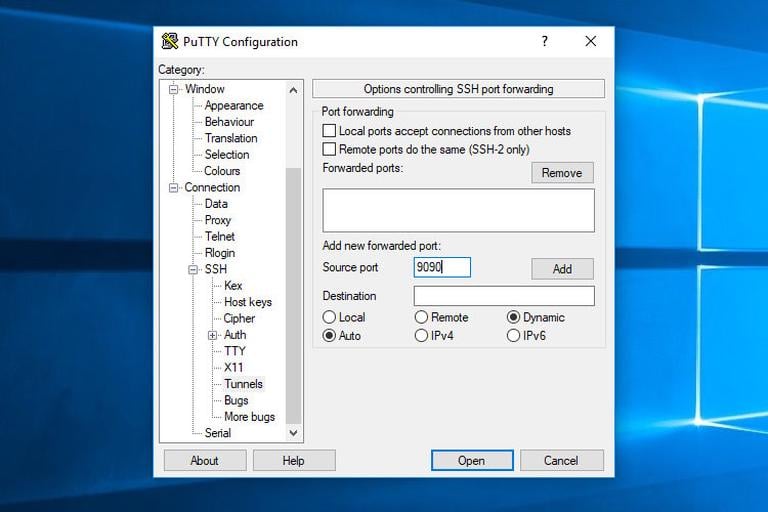

В меню

ConnectionразвернитеSSHи выберитеTunnels. Введите порт9090в полеSource Portи установите переключательDynamic».

-

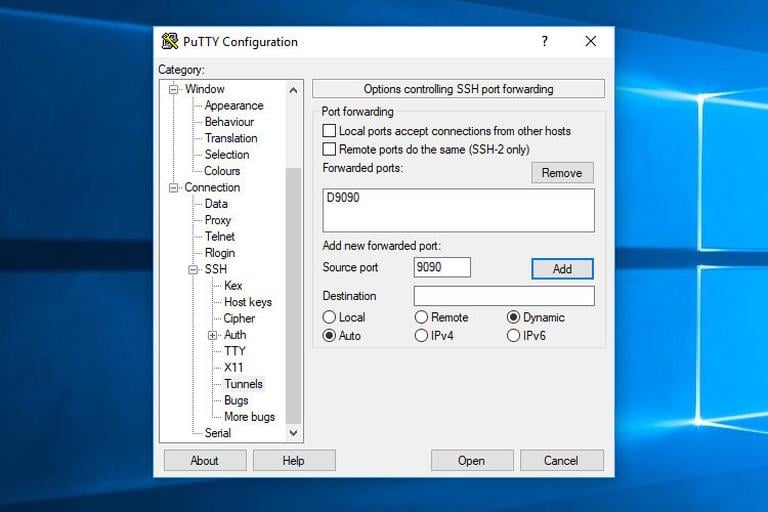

Нажмите кнопку

Add, как показано на рисунке ниже.

-

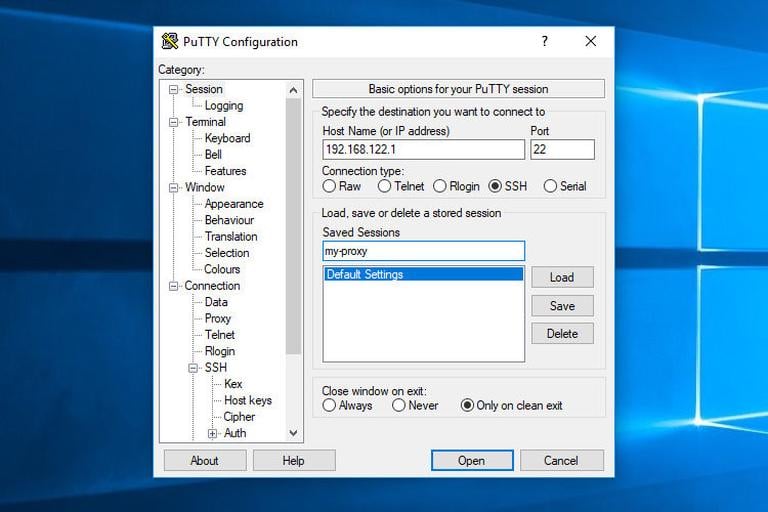

Вернитесь на страницу

Session, чтобы сохранить настройки, чтобы не вводить их каждый раз. Введите название сессии в поле «Saved Sessionи нажмите кнопку «Save.

-

Выберите сохраненный сеанс и войдите на удаленный сервер, нажав кнопку

Open.

Появится новое окно с запросом имени пользователя и пароля. После ввода имени пользователя и пароля вы войдете на сервер, и SSH-туннель будет запущен.

Настройка аутентификации с открытым ключом позволит вам подключаться к серверу без ввода пароля.

Настройка браузера для использования прокси

Теперь, когда вы открыли туннель SSH SOCKS, последний шаг — настроить предпочитаемый вами браузер для его использования.

Firefox

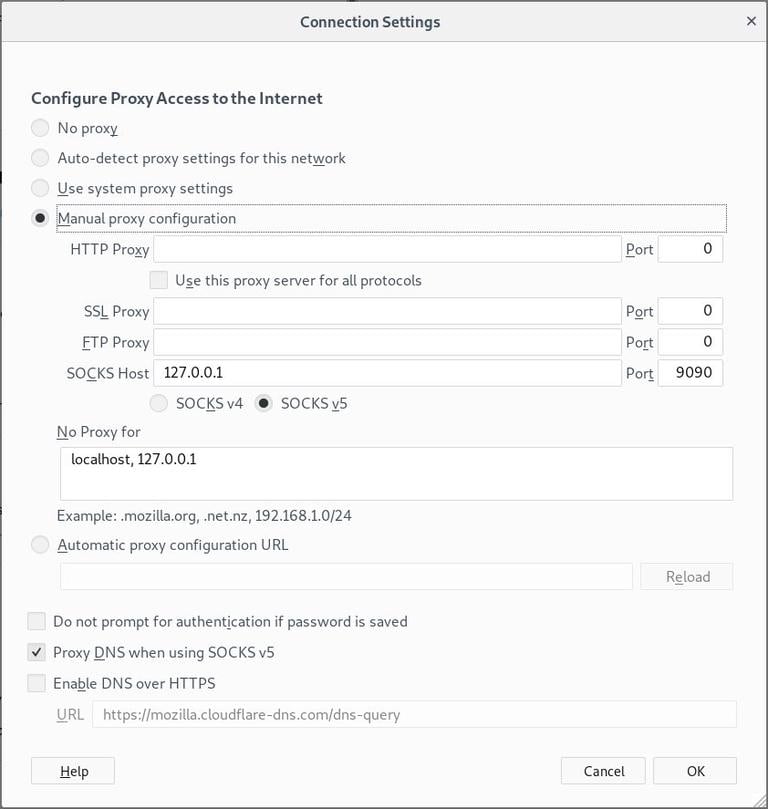

Описанные ниже шаги одинаковы для Windows, macOS и Linux.

-

В правом верхнем углу нажмите на значок гамбургера

☰, чтобы открыть меню Firefox: -

Нажмите на ссылку

⚙ Preferences. -

Прокрутите вниз до раздела

Network Settingsи нажмите кнопкуSettings.... -

Откроется новое окно.

- Выберите переключатель

Manual proxy configuration. - Введите

127.0.0.1в полеSOCKS Hostи9090в полеPort. - Установите флажок

Proxy DNS when using SOCKS v5. - Нажмите кнопку

OK, чтобы сохранить настройки.

- Выберите переключатель

На этом этапе ваш Firefox настроен, и вы можете просматривать веб-страницы через SSH-туннель. Для проверки откройте google.com , введите «what is my ip» и вы увидите IP-адрес вашего сервера.

Чтобы вернуться к настройкам по умолчанию, перейдите в Network Settings , выберите переключатель Use system proxy settings » и сохраните настройки.

Существует также несколько плагинов, которые могут помочь вам настроить параметры прокси-сервера Firefox, например, FoxyProxy .

Google Chrome

Google Chrome использует системные настройки прокси-сервера по умолчанию. Вместо изменения настроек прокси-сервера операционной системы вы можете использовать дополнение, например SwitchyOmega , или запустить браузер Chrome из командной строки.

Чтобы запустить Chrome с использованием нового профиля и SSH-туннеля, используйте следующую команду:

Linux:

/usr/bin/google-chrome --user-data-dir = " $HOME /proxy-profile" --proxy-server = "socks5://localhost:9090"

macOS:

"/Applications/Google Chrome.app/Contents/MacOS/Google Chrome" --user-data-dir = " $HOME /proxy-profile" --proxy-server = "socks5://localhost:9090"

Окна:

"C:Program Files (x86)GoogleChromeApplicationchrome.exe" ^ --user-data-dir = "%USERPROFILE%proxy-profile" ^ --proxy-server = "socks5://localhost:9090"

Если профиль отсутствует, он будет создан автоматически. Таким образом, вы сможете запускать несколько экземпляров Chrome одновременно.

Чтобы убедиться, что SSH-туннель работает правильно, откройте google.com и введите «what is my ip». IP-адрес, отображаемый в браузере, должен соответствовать IP-адресу вашего сервера.

Заключение

Вы узнали, как настроить SSH-туннель SOCKS 5 и браузер для анонимного и конфиденциального доступа в Интернет. Для удобства использования вы можете определить SSH-туннель в файле конфигурации SSH или создать псевдоним Bash , который настроит SSH-туннель и запустит браузер.

Если у вас возникла проблема или вы хотите оставить отзыв, оставьте комментарий ниже.

Связанные руководства